Основы sso аутентификации и её значение

sso аутентификация представляет собой технологию, позволяющую пользователям входить в несколько систем или приложений, используя единую пару логин и пароль. Это значительно упрощает процесс авторизации и снижает количество необходимого для запоминания паролей. Благодаря этому повышается удобство для конечных пользователей, а также снижается риск возникновения ошибок, связанных с неправильным вводом данных.

В современном мире все больше организаций переходят к облачным сервисам и используют множество различных платформ для работы. Настройка отдельных учетных записей для каждого продукта осложняет рабочие процессы и увеличивает время на авторизацию. Использование **sso аутентификации** позволяет централизованно управлять доступом ко всем ресурсам, что является важной составляющей информационной безопасности. Когда у пользователя одна учетная запись для всех сервисов, снижается вероятность утери или взлома данных, так как контролируется одна точка входа.

Также важно отметить, что внедрение такой технологии способствует уменьшению затрат на поддержку IT-инфраструктуры. Администраторам достаточно поддерживать и обновлять лишь один механизм аутентификации, вместо того чтобы заниматься каждым приложением отдельно. Это позволяет повысить скорость реагирования на инциденты и увеличить уровень защиты корпоративных данных.

Механизмы работы и протоколы sso

SSO базируется на нескольких стандартах и протоколах, которые обеспечивают безопасный обмен информацией между системами. К самым распространенным относятся **SAML** (Security Assertion Markup Language), **OAuth** и **OpenID Connect**. Эти протоколы управляют процессом передачи данных об аутентификации от доверенного поставщика к сервису, требующему подтверждения личности пользователя.

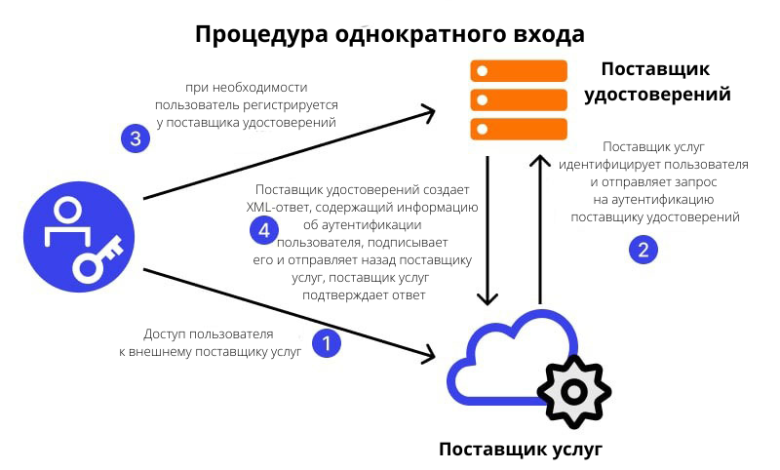

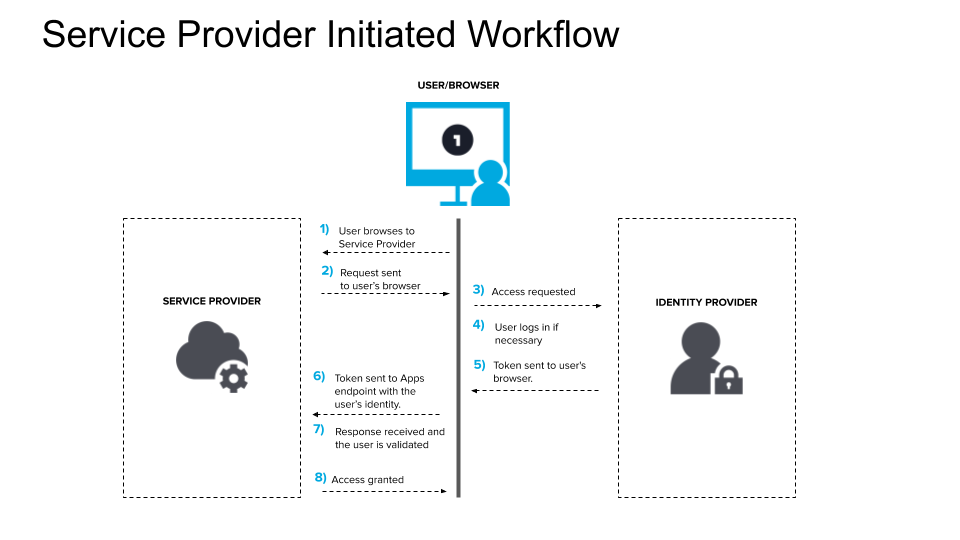

Процесс работы системы стандартно включает три ключевых компонента: пользователя, Identity Provider (IdP) — поставщика удостоверений, и Service Provider (SP) — сервис, к которому пользователь пытается получить доступ. При попытке входа на сервис SP направляет пользователя к IdP, который проверяет учетные данные и в случае успеха выдает токен аутентификации. Этот токен подтверждает, что пользователь успешно вошел в систему, и позволяет открыть доступ к необходимым ресурсам.

Одно из преимуществ таких протоколов – высокая степень безопасности. Токены и утверждения передаются в зашифрованном виде, что минимизирует риск перехвата данных. Кроме того, протоколы поддерживают возможность ограничения времени действия и однократного применения, что предотвращает повторное использование токенов злоумышленниками.

Различия между протоколами могут заключаться в методах передачи данных, поддерживаемых типах удостоверений и возможностях интеграции с мобильными и веб-приложениями. Выбор подходящего протокола зависит от конкретных требований бизнеса и технических условий.

Преимущества и вызовы внедрения sso систем

Внедрение **sso аутентификации** приносит множество преимуществ, главными из которых являются повышение удобства для пользователей и усиление безопасности. Пользователю достаточно запомнить один набор учетных данных, что облегчает доступ к разным сервисам и снижает вероятность использования слабых или повторяющихся паролей.

Для организаций это значит упрощенную систему управления доступом, где можно централизованно контролировать входы и выходы пользователей, а также быстро отключать доступ к всем системам при необходимости, например, при увольнении сотрудника. Это существенно снижает вероятность несанкционированного доступа и улучшает защиту корпоративных ресурсов.

Однако при внедрении SSO возникают и определенные сложности. Самая критическая точка – это единая точка отказа: если система аутентификации выходит из строя, пользователи лишаются доступа к множеству сервисов одновременно. Поэтому требуется продуманная архитектура с резервированием и высокой доступностью.

Кроме того, важным вызовом является интеграция существующих приложений, которые могут поддерживать разные протоколы или вовсе не предусматривать централизованную аутентификацию. Для решения таких проблем часто требуется настройка промежуточных шлюзов или дополнительное программное обеспечение.

Реализация и лучшие практики использования sso технологий

Для успешного внедрения **sso аутентификации** необходимо тщательно планировать архитектуру системы и выбирать подходящие технологии. Рекомендуется начать с анализа бизнес-процессов и используемых приложений, чтобы определить, какие сервисы будут интегрированы в единую систему аутентификации.

На практике важным этапом является выбор поставщика удостоверений (Identity Provider), который должен отвечать требованиям безопасности и обеспечивать надежное хранение и проверку данных пользователей. Многие компании используют готовые решения крупных вендоров или облачные сервисы, что позволяет сократить время на развертывание и повысить уровень поддержки.

При построении SSO системы следует учитывать следующие аспекты:

- Использование многофакторной аутентификации для повышения защищенности.

- Минимизация прав пользователей, предоставляя доступ только к необходимым ресурсам.

- Регулярный аудит и мониторинг входов для своевременного выявления подозрительных действий.

- Обеспечение отказоустойчивости с использованием резервных каналов и балансировки нагрузки.

Такая комплексная стратегия позволяет не только повысить удобство пользователей, но и значительно улучшить безопасность корпоративной сети, снизить риски утечек и максимально автоматизировать процессы управления доступом.